Systemy DLP dla firm. Skuteczna ochrona danych z Safetic

Przejmij pełną kontrolę nad bezpieczeństwem

danych z systemem DLP

Dzięki nowoczesnym systemom DLP możesz w pełni kontrolować bezpieczeństwo wrażliwych danych

– od ich lokalizacji, przez wykrywanie zagrożeń,

po reagowanie na incydenty.

Dzięki nowoczesnym systemom DLP możesz w pełni kontrolować bezpieczeństwo wrażliwych danych

– od ich lokalizacji, przez wykrywanie zagrożeń,

po reagowanie na incydenty.

Safetica - początki z DLP, czyli jak rozpocząć pracę nad ochroną danych 30 min

Safetica - poznaj DLP w kwadrans!

Odkryj i zabezpiecz wszystkie formy wrażliwych danych

Dzięki ujednoliconej klasyfikacji Safetica możesz wykrywać i chronić dane na podstawie zawartości, pochodzenia, typu pliku, a nawet klasyfikacji innych firm.

Dane w spoczynku

Safetica może wyszukiwać poufne pliki w wybranych folderach lub stacjach końcowych i w udziałach sieciowych.

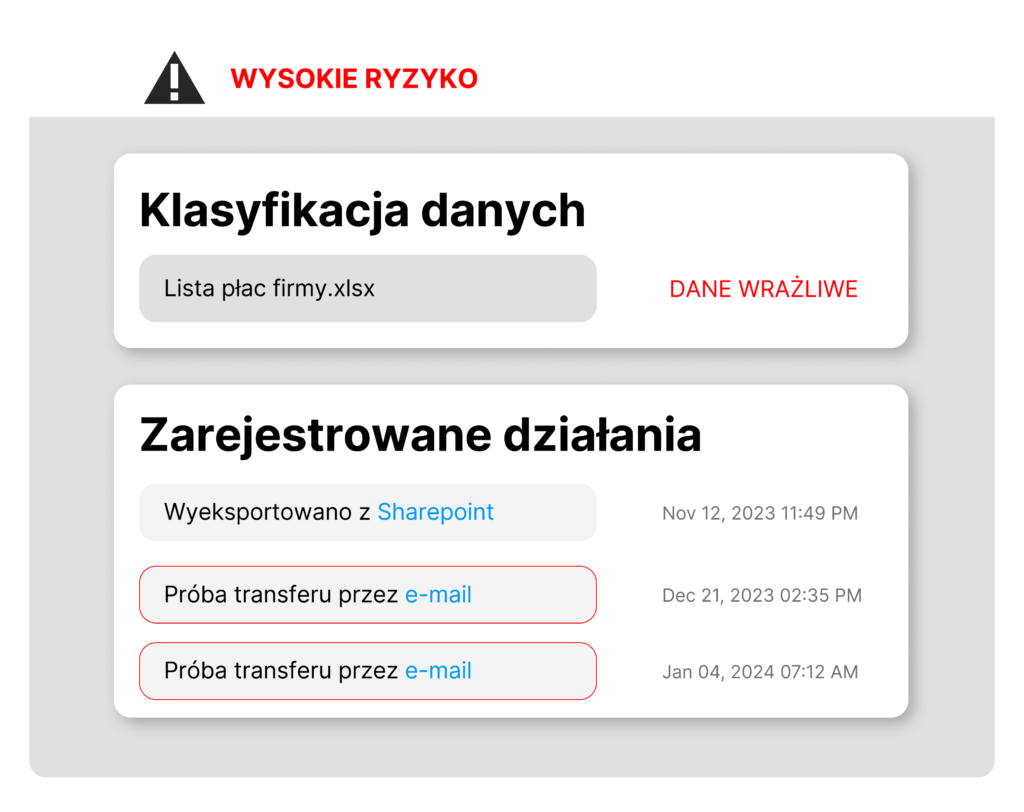

Dane w ruchu

Safetica może monitorować i klasyfikować operacje użytkownika wykonywane bezpośrednio na plikach takie jak: eksport, przesyłanie i pobieranie, otwieranie plików, kopiowanie plików do innej ścieżki, przesyłanie plików za pośrednictwem przeglądarek internetowych, wysyłanie plików za pośrednictwem poczty e-mail lub komunikatorów internetowych i innych.

Dzięki ujednoliconej klasyfikacji Safetica możesz wykrywać i chronić dane na podstawie zawartości, pochodzenia, typu pliku, a nawet klasyfikacji innych firm.

Dane w spoczynku

Safetica może wyszukiwać poufne pliki w wybranych folderach lub stacjach końcowych i w udziałach sieciowych.

Dane w ruchu

Safetica może monitorować i klasyfikować operacje użytkownika wykonywane bezpośrednio na plikach takie jak: eksport, przesyłanie i pobieranie, otwieranie plików, kopiowanie plików do innej ścieżki, przesyłanie plików za pośrednictwem przeglądarek internetowych, wysyłanie plików za pośrednictwem poczty e-mail lub komunikatorów internetowych i innych.

Wykrywaj zagrożenia wewnętrzne, monitoruj ryzyko i ograniczaj je w oparciu o kontekst behawioralny.

Zidentyfikuj i oceń pracowników o wysokim ryzyku

(w tym tych, którzy odchodzą, stoją w obliczu zwolnień, pracujących zdalnie lub wykonawców) i zapewnij wskazówki, jak zmodyfikować ich zachowanie,

aby zapobiec potencjalnym incydentom.

Wykrywaj i eliminuj niepożądane lub nadmiarowe aplikacje, sprzęt lub urządzenia peryferyjne (znane jako niezatwierdzone zasoby IT) w systemie.

(w tym tych, którzy odchodzą, stoją w obliczu zwolnień, pracujących zdalnie lub wykonawców) i zapewnij wskazówki, jak zmodyfikować ich zachowanie,

aby zapobiec potencjalnym incydentom.

Wykrywaj i eliminuj niepożądane lub nadmiarowe aplikacje, sprzęt lub urządzenia peryferyjne (znane jako niezatwierdzone zasoby IT) w systemie.

Zapobiegaj wyciekom danych w chmurze

i zabezpieczaj je.

– Zapewnij bezproblemową integrację z platformą Microsoft 365.

– Monitoruj i przeprowadzaj audyty przesyłania i pobierania plików na platformy w chmurze.

– Zaimplementuj środków zakazujące przesyłania poufnych plików do pamięci w chmurze

i usług poczty e-mail w chmurze.

– Monitoruj i przeprowadzaj audyty przesyłania i pobierania plików na platformy w chmurze.

– Zaimplementuj środków zakazujące przesyłania poufnych plików do pamięci w chmurze

i usług poczty e-mail w chmurze.

Intuicyjne zarządzanie bezpieczeństwem

Safetica ONE oferuje przejrzystą konsolę, która pozwala szybko dostosowywać polityki, reagować na incydenty

i kontrolować przepływy danych.

Szybkie i elastyczne wdrożenie

Rozwiązanie można wdrożyć w środowisku lokalnym, chmurowym i hybrydowym — zgodnie z potrzebami firmy.

Ochrona od pierwszego dnia

Gotowe polityki bezpieczeństwa pozwalają natychmiast rozpocząć monitorowanie i blokowanie niebezpiecznych działań.

i kontrolować przepływy danych.

Szybkie i elastyczne wdrożenie

Rozwiązanie można wdrożyć w środowisku lokalnym, chmurowym i hybrydowym — zgodnie z potrzebami firmy.

Ochrona od pierwszego dnia

Gotowe polityki bezpieczeństwa pozwalają natychmiast rozpocząć monitorowanie i blokowanie niebezpiecznych działań.

Bezproblemowa integracja z istniejącymi ekosystemami

Kompleksowe rozwiązanie płynnie integruje się

z istniejącymi systemami bezpieczeństwa w celu ochrony środowisk korporacyjnych. Dane są chronione we wszystkich punktach końcowych, urządzeniach, głównych systemach operacyjnych (Windows, macOS) i środowiskach chmurowych, w tym w obwodach

i strefach wewnętrznych.

Kontrolowane zdarzenia i dzienniki mogą być automatycznie przekazywane do rozwiązań SIEM, takich jak Splunk, IBM QRadar, LogRhythm

lub ArcSight w celu dokładniejszego zbadania. Dodatkowo, interfejs REST API ułatwia przesyłanie danych do narzędzi takich jak Power BI lub Tableau

w celu zaawansowanej analizy

Integracja z Microsoft 365 zwiększa możliwości audytu oraz ochrony wiadomości e-mail i plików przechowywanych w chmurze.