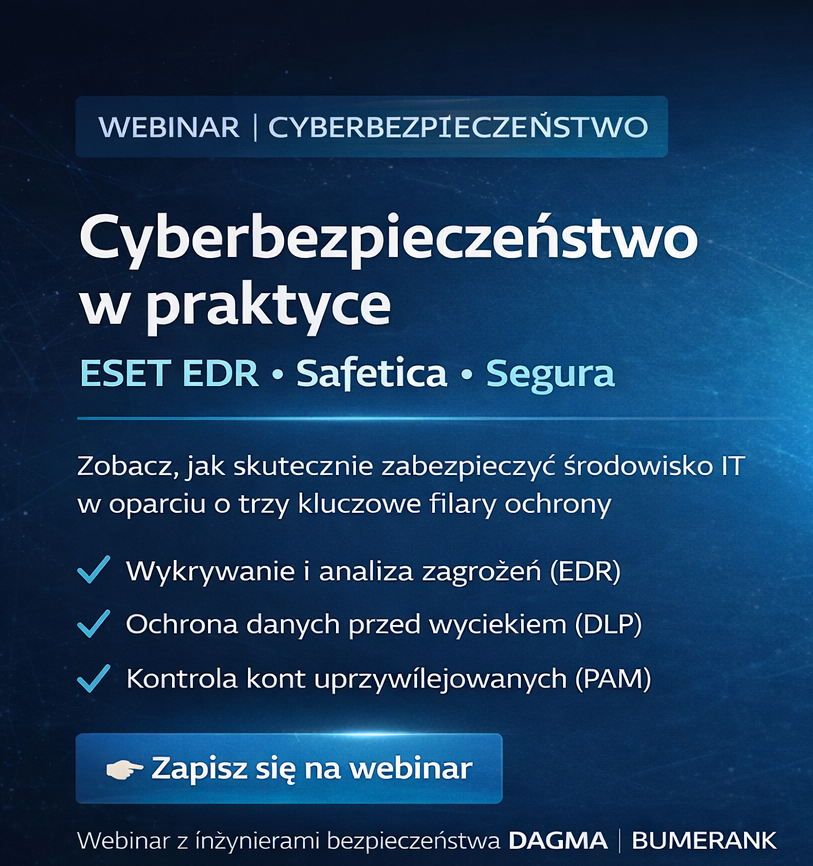

„Triada - 3 filary cyberbezpieczeństwa. Wykrywanie zagrożeń, kontrola dostępu i ochrona danych.”

13 Maja 2026 r. Godz 13:00

Szukasz sposobu na lepszą ochronę firmowego środowiska IT, ale nie wiesz, od czego zacząć? Podczas webinaru pokażemy trzy uzupełniające się obszary cyberbezpieczeństwa: wykrywanie i analizę zagrożeń na stacjach roboczych, ochronę danych przed wyciekiem oraz kontrolę nad kontami uprzywilejowanymi

Sebastian Cielecki –

product manager ESET,

DAGMA Bezpieczeństwo IT

Specjalizuje się w zakresie rozwiązań marki ESET i jest odpowiedzialny za wspieranie sprzedaży na polskim rynku. Zajmuje się rozwojem kanału partnerskiego, nadzoruje testy produktowe oraz bada potrzeby klientów. Jest odpowiedzialny za prowadzenie wszelkich działań mających na celu rozwój produktów.

Paweł Rutkowski -

product manager Safetica,

Dagma Bezpieczeństwo IT

Specjalista w zakresie ochrony firmowych danych, odpowiedzialny za rozwój rozwiązania klasy DLP – Safetica – na rynku polskim. Wspiera merytorycznie kanał partnerski, nadzoruje testy produktowe oraz aktywnie bada potrzeby rynku i klientów. Zaangażowany w budowanie świadomości w obszarze cyberbezpieczeństwa danych wrażliwych oraz ochrony tajemnicy przedsiębiorstwa w środowisku biznesowym.

Konrad Krochmal,

Dagma Bezpieczeństwo IT

Odpowiedzialny za rozwój rozwiązań Segura na rynku polskim. Wspiera kanał partnerski w finalizowaniu procesów sprzedaży oraz negocjacjach handlowych. Aktywnie bada potrzeby klientów, prowadzi prezentacje dotycząc rozwiązań Segura podczas spotkań z klientami, nadzoruje testy oraz działania wspomagające rozwój produktu.

Czego dowiesz się podczas webinaru?

– czym różnią się obszary EDR/XDR, DLP i PAM oraz jakie problemy pomagają rozwiązać w organizacji;

– jak ESET wspiera firmy w proaktywnym wykrywaniu zagrożeń, analizie incydentów i reagowaniu na nie;

– w jaki sposób Safetica pomaga chronić dane przed nieautoryzowanym dostępem, kopiowaniem i wysyłką poza organizację;

– jak Segura umożliwia zarządzanie kontami uprzywilejowanymi, bezpieczne przechowywanie poświadczeń i śledzenie ich użycia;

– jak te rozwiązania mogą się wzajemnie uzupełniać w ramach jednej strategii bezpieczeństwa.