Europejski producent wielofunkcyjnych rozwiązań firewallowych klasy UTM do zabezpieczenia i monitorowania sieci lokalnych, które integrują w jednym urządzeniu wszystkie niezbędne elementy ochrony. Rozwiązania STORMSHIELD posiadają w standardzie konsolę umożliwiającą podgląd w czasie rzeczywistym pracy urządzenia, jak i ruchu w sieci, są wyposażone także w narzędzie do przeglądania logów i generowania raportów.

Firewall – Kontrola połączeń

| UTM STORMSHIELD wyposażony jest w wysokiej klasy Stateful Inspection Firewall. Pozwala on na pełną kontrolę połączeń sieciowych. Definiowanie reguł jest zadaniem stosunkowo prostym. Intuicyjna konsola Web w języku polskim oraz analizator reguł pozwalają na wychwycenie ewentualnych błędów i sprzeczności w konfiguracji. Jako Administrator masz możliwość zdefiniowania wielu różnych zestawów reguł określających, jaki ruch powinien być przez firewall przepuszczany, a jaki blokowany. Możesz ustawiać różne przedziały czasowe obowiązywania zbiorów reguł. Dzięki rozwiązaniom STORMSHIELD ustalasz różne zasady filtrowania ruchu w godzinach i poza godzinami pracy, a także w dni wolne od pracy. Reguły na firewallu mogą być tworzone dla poszczególnych użytkowników. |

IPS – Ochrona przed atakami

| Wielofunkcyjne urządzenia STORMSHIELD UTM wyposażone są w unikalną, stworzoną w laboratoriach firmy technologię wykrywania i blokowania ataków o nazwie ASQ (Active Security Qualification). Technologia ASQ oferuje wysoką wydajność, jednocześnie zapewniając wysoki poziom bezpieczeństwa. Efektywność rozwiązania uzyskiwana jest dzięki analizie przesyłanych pakietów na poziomie jądra systemu operacyjnego o nazwie STORMSHIELD Secured BSD (NS-BSD). Analizie (w poszukiwaniu zagrożeń i ataków) poddawany jest cały ruch sieciowy od trzeciej do siódmej warstwy modelu OSI. Na schemacie poniżej znajduje się porównanie architektury tradycyjnych UTM-ów z systemem ASQ. Wydajność urządzeń STORMSHIELD |

Skuteczność IPS

Silnik IPS zapewnia również wysoką skuteczność w wykrywaniu zagrożeń dla firmowej sieci. Cały ruch na styku sieci lokalnej z siecią WAN skanowany jest przy pomocy trzech metod analizy:

-analizy protokołu,

-analizy heurystycznej,

-sygnatur kontekstowych.

Analiza protokołu

Podczas analizy protokołów kontrolowana jest zgodność ruchu sieciowego przechodzącego przez urządzanie ze standardami RFC. Tylko ruch zgodny z tym standardem może zostać przepuszczony. Kontroli poddawane są nie tylko poszczególne pakiety, ale także połączenia i sesje. W ramach technologii ASQ dla poszczególnych typów ruchu sieciowego warstwy aplikacji opracowane zostały specjalne plug-iny (wtyczki programowe), pracujące w trybie kernel-mode. Po wykryciu określonego typu ruchu (np. HTTP, FTP, SMTP, TELNET itp.) automatycznie uruchamiany jest odpowiedni plug-in, który specjalizuje się w ochronie danego protokołu. Tym samym, rodzaj stosowanych zabezpieczeń jest w sposób dynamiczny dostosowywany do rodzaju przepływającego ruchu.

Analiza heurystyczna

W analizie heurystycznej podstawę stanowi statystyka oraz analiza zachowań. Na podstawie dotychczasowego ruchu i pewnych założeń dotyczących możliwych zmian określa się, czy dany ruch jest uznawany za dopuszczalne odchylenie od normy, czy też powinien już zostać uznany za atak.

Sygnatury kontekstowe

Sygnatury kontekstowe pozwalają na wykrycie znanych już ataków, które zostały sklasyfikowane, dla których także zostały opracowane odpowiednie sygnatury. W tym przypadku zasadnicze znaczenie ma kontekst, w jakim zostały wykryte pakiety charakterystyczne dla określonego ataku, tzn.: rodzaj połączenia, protokół, port. Wystąpienie sygnatury ataku w niewłaściwym dla tego ataku kontekście nie powoduje reakcji systemu IPS. Dzięki temu zastosowanie sygnatur kontekstowych pozwala na znaczne zwiększenie skuteczności wykrywania ataków przy jednoczesnym ograniczeniu niemal do zera ilości fałszywych alarmów.

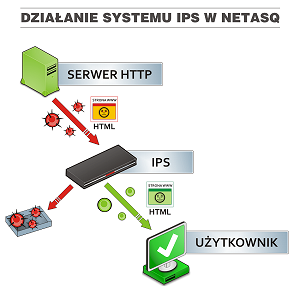

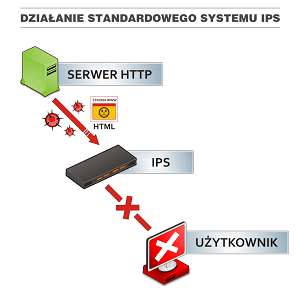

IPS – Usuwanie złośliwego kodu

| Innowacyjna technologia NETASQ sprawia, że bezpieczeństwo idzie w parze z dostępnością aplikacji Web 2.0 dla użytkowników. Dzięki NETASQ możesz pozwolić użytkownikom na korzystanie z Facebooka czy Twittera i jednocześnie zapewniasz bezpieczeństwo firmowej sieci. NETASQ usunie zagrożenie z kodu HTML i dostarczy pracownikowi bezpieczną treść witryny www. NETASQ zaprojektował moduł ASQ tak, aby nie tylko blokował podejrzany kod HTML, ale również usuwał szkodliwy kod. System IPS sprawdza więc kod HTML i normalizuje go przed przesłaniem do użytkownika. Pozwala to wyświetlić przeglądarce oczyszczoną z zagrożeń stronę WWW.

Dla porównania standardowy system IPS blokuje strony internetowe (HTML) w momencie wykrycia zagrożenia. Użytkownik odwiedzający stronę nie może obejrzeć jej zawartości, ponieważ strona zablokowana jest w całości. Biorąc pod uwagę, jak duży procent całego ruchu sieciowego stanowi ruch webowy, łatwo sobie uświadomić, jak pomocny może być w sieci tak działający moduł IPS.

|

IPS – Kontrola aplikacji

| Technologia STORMSHIELD pozwala Ci kontrolować aplikacje sieciowe, z jakich korzystają użytkownicy. Urządzenie STORMSHIELD wykrywa i blokuje aplikacje, które łącząc się z siecią mogą powodować infekcję lokalnej sieci szkodliwą zawartością. Rozwiązanie STORMSHIELD sprawia, że odciążysz łącza internetowe przeciążane przez sieci peer-to-peer (P2P), zapewniając tym samym firmowej sieci wysoki poziom bezpieczeństwa. Rozwiązanie STORMSHIELD dokonuje głębokiej inspekcji pakietów. Urządzenie STORMSHIELD potrafi w czasie rzeczywistym rozróżnić, jaka aplikacja łączy się z Internetem. Rozwiązanie to pozwala m.in. na blokowanie aplikacji takich jak:

|

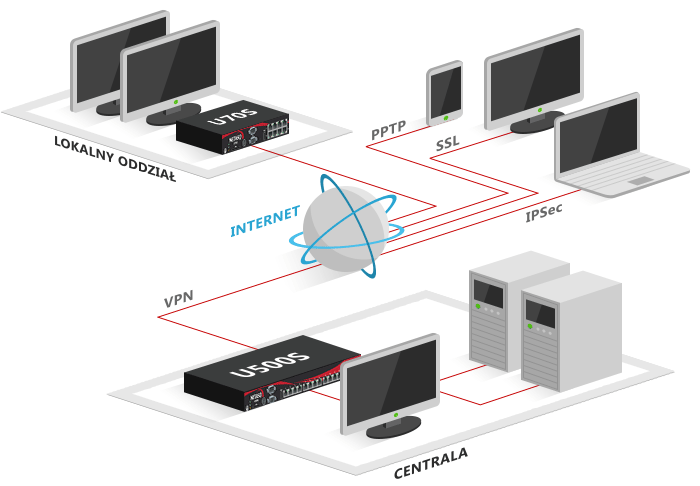

VPN

| Wielofunkcyjny firewall STORMSHIELD pozwala Ci na bezpieczne udostępnianie zasobów firmowej sieci na odległość. Możesz tworzyć bezpieczne połączenia VPN (Wirtualne Sieci Prywatne) pomiędzy odległymi od siebie oddziałami firmy, a także pomiędzy pracownikami w terenie a firmą. Dzięki rozwiązaniom STORMSHIELD umożliwisz dostęp do sieci za pomocą smartfonów i tabletów działających pod kontrolą systemów Android oraz iOS. Nawet w razie awarii, możesz być spokojny ponieważ zapasowe tunele zestawiają się automatycznie. Nie musisz interweniować. Rozwiazanie STORMSHIELD posiada wbudowany serwer VPN. Kanały VPN mogą być tworzone pomiędzy użytkownikami pracującymi w terenie (tzw. zdalnymi użytkownikami), a siedzibą firmy (połączenia client-to-site) lub pomiędzy centralą a oddziałami firmy (połączenia site-to-site) Kanały VPN budowane są w oparciu o protokół IPSec, SSL lub PPTP. Mogą być szyfrowane z wykorzystaniem algorytmów DES, 3DES lub AES. Aby zapewnić ciągłość ruchu przesyłanego za pomocą tuneli IPSec VPN STORMSHIELD, obsługuje tzw. VPN failover. W przypadku zerwania tunelu VPN (np. na skutek problemów z łączem) automatycznie zestawi się tunel zapasowy, przez który taki ruch automatycznie zacznie przechodzić. W ten sposób mamy gwarancję, że połączone ze sobą dwie lokalizacje sieci będą miały zapewnioną komunikację nawet w przypadku awarii łącza bez konieczności ingerencji administratora. Dostępność kanałów VPN w czasie może być ściśle nadzorowana, administrator systemu decyduje, w jakie dni i w jakich godzinach jest możliwe otwarcie danego kanału VPN. Urządzenia STORMSHIELD zostały wyposażone w sprzętową akcelerację ASIC (Application Specific Integrated Circuit), która odpowiada za szyfrowanie tuneli IPSec, znacznie poprawiając ich przepustowość. |

Audyt podatności

| Dzięki funkcji Audytu podatności kontrolujesz jakie aplikacje sieciowe są zainstalowane na serwerach i stacjach roboczych. Wiesz z jakich wersji przeglądarek internetowych czy klientów pocztowych korzystają użytkownicy. Sprawdzasz pod jakim systemem operacyjnym działa wybrana stacja robocza. Wiesz także, jak zlokalizować w Twojej sieci nieaktualne oprogramowanie, które może być potencjalnym źródłem zagrożenia. Wiesz również, jak pozbyć się związanego z tym ryzyka. Urządzenia STORMSHIELD posiadają opcję skanowania wnętrza sieci w poszukiwaniu jej słabych punktów i potencjalnych zagrożeń. Tym samym firma NETASQ jest pierwszym i jedynym producentem urządzeń UTM, którego rozwiązania oferują kombinację systemu Intrusion Prevention ze skanerem wykrywającym zagrożenia wewnątrz sieci. Moduł Audytu podatności umożliwia administratorowi wykrywanie słabych punktów sieci firmowej poprzez wyszukiwanie nieaktualnych wersji oprogramowania na stacjach roboczych i wykrywania niedozwolonego typu ruchu wewnątrz sieci. W przypadku zidentyfikowania nieprawidłowości system automatycznie informuje o nich administratora, wskazuje zagrożone stacje oraz sugeruje administratorowi źródła, z których może on pobrać odpowiednie poprawki. |

Filtr URL

| Filtr URL pozwala Ci na blokowanie użytkownikom dostępu do wybranych stron internetowych. Dzięki ścisłej współpracy firmy NETASQ z polskim dystrybutorem powstał jedyny filtr URL dedykowany na polski rynek – baza filtrowanych stron internetowych została stworzona na podstawie analizy nawyków pracowników polskich firm. Wyjątkowy moduł NETASQ dostarcza aż 50 kategorii tematycznych, według których sklasyfikowane są strony. Filtr jest standardowym wyposażeniem każdego urządzenia STORMSHIELD, niezależnie od jego wielkości i posiadania twardego dysku. Jeśli jakiejś strony brakuje w klasyfikacji gwarantujemy dodanie jej w ciągu jednego dnia roboczego od Twojego zgłoszenia. Urządzenie STORMSHIELD pozwala na blokowanie nie tylko stron po protokole HTTP, ale również tych w ruchu szyfrowanym (HTTPS). NOWOŚĆ NA RYNKU FILTRÓW URL Kategorie Tymczasowe są kategoriami aktualnymi tylko w wybranych okresach czasu. Dla przykładu: w czasie trwania Mistrzostw Europy w piłce nożnej EURO 2012 funkcjonuje kategoria EURO 2012, do której trafiają serwisy poświęcone turniejowi. Kategorie wraz z utratą aktualności zamieniane są na kolejne. |

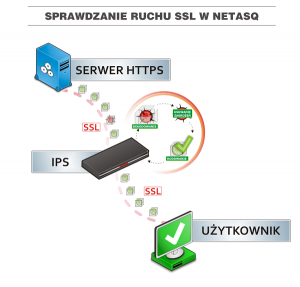

Proxy https

| Skanowanie ruchu szyfrowanego – urządzenie STORMSHIELD daje Ci możliwość wykrywania niedozwolonego ruchu, który jest ukryty wewnątrz połączeń szyfrowanych (np. torrenty, komunikatory internetowe czy próby dostępu do niepożądanych stron internetowych). NETASQ analizuje ruch tunelowany wewnątrz protokołu SSL. Każde urządzenie pozwala na rozszyfrowanie i sprawdzenie zaszyfrowanego połączenia. Jeśli jest to ruch poprawny, urządzenie STORMSHIELD ponownie zaszyfrowuje go i przesyła dalej do odbiorcy.

|

Antywirus i Antyspam

| Ochrona Antywirusowa Urządzenie STORMSHIELD posiada wbudowany system ochrony antywirusowej ClamAV. Na obecność wirusów sprawdzana jest cała poczta przychodząca i wychodząca (protokoły POP3 oraz SMTP). Wiadomości zawierające wirusy są automatycznie usuwane, a o zdarzeniu powiadamiany jest odbiorca poczty. Na obecność wirusów sprawdzane są też wszystkie odwiedzane przez użytkowników strony internetowe, zbiory pobierane z Internetu (ruch HTTP) oraz dane przesyłane przez FTP. Antywirus ma możliwość sprawdzania ruchu tunelowanego wewnątrz szyfrowanych połączeń SSL. Dodatkowo, jako opcja, dostępny jest skaner antywirusowy Kaspersky AV. Filtr ochrony antywirusowej może pracować w trybie proxy mode lub bridge mode. W przypadku zastosowania trybu bridge mode ochrona antywirusowa jest „przezroczysta” dla ruchu sieciowego i nie wymaga żadnych zmian w konfiguracji sieci. Ochrona przed spamem Urządzenia STORMSHIELD pozwalają pozbyć się niechcianych e-maili. STORMSHIELD ma możliwość blokowania lub oznaczania wiadomości spamowych, dzięki czemu stanowią pierwszą linię ochrony przed niechcianą pocztą. Urządzenie STORMSHIELD przy wykrywaniu spamu wykorzystuje technologię heurystyczną, w skład której wchodzi 7 podstawowych metod analizy:

Ochrona przed spamem zapewniana jest również poprzez wbudowany w urządzenie system DNS Blacklisting, znany także jako RBL (Real Time Blackhole). System ten umożliwia blokowanie spamu bezpośrednio u zródła dzięki stale aktualizowanej liście serwerów rozsyłających spam. Administrator może tworzyć własne białe i czarne listy domen. |

Kontrola użytkowników

| Polityki bezpieczeństwa dla pojedynczych użytkowników – wielofunkcyjne firewalle STORMSHIELD pozwalają na stosowanie polityk bezpieczeństwa dla pojedynczych użytkowników. Jako administrator możesz przypisywać reguły bezpieczeństwa dla każdego z użytkowników. Możesz monitorować i analizować aktywności poszczególnych pracowników w sieci, niezależnie od tego na jakiej stacji pracują. Dokładnie wiesz np. jakie stron internetowe przegląda i z jakich aplikacji sieciowych korzysta. Każde urządzenie STORMSHIELD posiada wewnętrzną bazę LDAP(Lightweight Directory Access Protocol), która może być wykorzystana do przechowywania danych użytkowników niezbędnych podczas autentykacji (nazwa użytkownika, hasło, certyfikat itp.). Możliwe jest także użycie zewnętrznej bazy LDAP, co jest szczególnie użyteczne, gdy ta sama grupa użytkowników ma mieć możliwość dostępu do kilku urządzeń. Urządzenie STORMSHIELD współpracuje również z innymi bazami, jak RADIUS, Kerberos, Active Directory czy NTLM Server. Na każdym urządzeniu można stworzyć własną bazę użytkowników. Dzięki autoryzacji użytkowników możliwość zalogowania się do systemu może zostać ograniczona do określonych dni lub/i godzin. W zależności od tego, kto zaloguje się na danym komputerze zawsze będzie miał swoje uprawnienia. |

Usługi sieciowe

| Zarządzanie dostępem do Internetu – UTM STORMSHIELD wyposażony jest w wysokiej klasy Stateful Inspection Firewall. Dzięki intuicyjnej konsoli konfiguracyjnej oraz analizatorowi reguł, który pozwala na wychwycenie ewentualnych błędów i sprzeczności, definiowanie reguł jest zadaniem stosunkowo prostym. Administrator ma możliwość zdefiniowania wielu różnych zestawów reguł określających jaki ruch powinien być przez firewall przepuszczany, a jaki blokowany, które obowiązują w różnych przedziałach czasowych. Pozwala także na ustalenie innych zasad filtrowania ruchu w godzinach pracy, innych w godzinach popołudniowych, a jeszcze innych w dni wolne od pracy. Reguły na firewallu mogą być tworzone dla zalogowanego lub niezalogowanego użytkownika dzięki integracji z bazą Active Directory lub LDAP. Wielofunkcyjne rozwiązania STORMSHIELD UTM wyposażone są w dodatkowe funkcje pozwalające m.in.:

Quality of Service (QoS) – zarządzanie pasmem Load Balance – równoważenie obciążenia łącza

|

Zarządzanie

Administracja całym urządzeniem odbywa się z konsoli graficznej w języku polskim, dostępnej poprzez przeglądarkę WWW:

Administratorzy, których może być dowolna liczba, mogą mieć uprawnienia do konfiguracji wszystkich modułów, tylko wybranych modułów lub tylko do podglądu. Dodatkowo administrator ma do dyspozycji monitor śledzący pracę systemu w czasie rzeczywistym (Real Time Monitor) oraz narzędzie raportujące, pozwalające na sporządzenie szczegółowych raportów (NETASQ Event Analyzer). Urządzeniami NETASQ można zarządzać również z poziomu konsoli przez SSH. |

Monitoring

| Urządzenia firmy NETASQ pozwalają Ci na stałą kontrolę i monitoring sieci firmowej. Rozwiązanie STORMSHIELD umożliwia śledzenie w czasie rzeczywistym najważniejszych parametrów sieci, aktywności użytkowników oraz procesów samego urządzenia. Dzięki temu masz pełną wiedzę o stanie sieci. Jesteś w stanie bardzo szybko zdiagnozować wszelkie nieprawidłowości czy pojawiające się awarie. Możesz zobaczyć m.in.:

|

Raportowanie

| Event Reporter Light Event Reporter Light jest dedykowanym, bezpłatnym narzędziemanalitycznym dla administratorów polskich firm, korzystających z rozwiązań STORMSHIELD UTM. Event Reporter Light zawiera zasób najpotrzebniejszych raportów dotyczących następujących modułów: filtra WWW, systemu IPS oraz Audytu podatności. Administratorzy, którzy potrzebują pełnej informacji dotyczącej wszystkich funkcjonalności urzadzenia STORMSHIELD, mogą wybrać STORMSHIELD Event Analyzer. Korzystając z Event Reporter Light masz dostęp do czytelnych raportów:

|

Modem 3G firmy NETASQ jest sposobem na zapewnienie firmie dostępu do Internetu za pośrednictwem telefonii cyfrowej. Maksymalna przepustowość modemu to 7,2 MB/s i zależna jest od lokalizacji urządzenia, siły sygnału oraz zasięgu wybranego operatora komórkowego.Modem 3G NETASQ możesz wykorzystać jako:

Modem 3G firmy NETASQ jest sposobem na zapewnienie firmie dostępu do Internetu za pośrednictwem telefonii cyfrowej. Maksymalna przepustowość modemu to 7,2 MB/s i zależna jest od lokalizacji urządzenia, siły sygnału oraz zasięgu wybranego operatora komórkowego.Modem 3G NETASQ możesz wykorzystać jako: